ویروسی که باعث قطعی مکرر شبکه میشود

از ابتدای ماه اکتبر میلادی سال 2008 ، مدیران شبکههای اینترنت داخل کشور٬ با حملهای اینترنتی مواجه شدند که دردسرهای زیادی را برای آنها و کاربران شبکه به همراه داشت. این ویروس که دراصل یک تروجان می باشد٬ با اختلال در شبکهها باعث قطع ارتباط اینترنتی کاربران و در شبکههای محلی دارای Domain Controller و Active Directory، و در عین حال باعث عدم ارتباط کاربران با سرور مرکزی شده و در اولین اقدام، باعث عدم Login شدن کاربران Active Directory میشود.

همچنین مدیران شبکهای که از برنامههای کمک آموزشی و

مدیریت نظیر Net Support جهت پیشبرد اهداف آموزشی و مدیریتی خود استفاده

میکنند٬ نمیتوانستند از این طریق به کامپیوتر Client نمایش دهند (Show کنند).

این موارد همگی شرح بلایایی بود که این تروجان بر سر کامپیوترها و کاربران

بیچاره و مدیران مستأصل شبکهها آورده بود.

در این مقاله ابتدا شرح کاملی از این ویروس و آسیبها و تغییراتی که در بخش های

مختلف ویندوز وارد میکند را ارائه میدهم و در ادامه راهحلهایی نیز عرضه

میگردد.

مشخصات و علائم ویروس

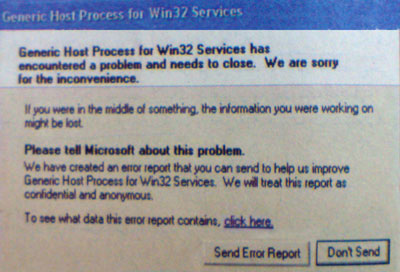

ظاهر شدن پیغام شکل زیر که البته این پیغام با انتخاب هر یک از ۲ گزینه Send

Error Report و یا Don't Send محو نخواهد شد و مکرراً ظاهر میشود و باعث ایجاد

مزاحمت برای کاربران میگردد.

نام اصلی این ویروس یا بهتر بگوییم تروجان٬ Mslsrv32.exe است

که البته با نامهای علمی زیر در بانک اطلاعاتی برخی ضدویروسها ثبت شده است.

Injector. AcF Trojan و Trojan. Dropper/Win-NV

این ویروس دارای نامهای مستعار دیگری نیز می باشد که از آن جمله میتوان به

نامهای Msdrv32.eme , Msvddr32.exe , WNsrv.exe , 30.SCR , 56scR و . . .

اشاره کرد. بعضی از مناطقی که با فواصل زمانی به این ویروس دچار شدهاند

عبارتند از:

_ آرژانتین در تاریخ 10 آگوست 2009 برای اولین بار

_ اسلواکی در تاریخ 1 سپتامبر 2009

_کره جنوبی و انگلستان 22 نوامبر 2009

_اتحادیه اروپا 9 سپتامبر 2009

_ایالات متحده آمریکا 14 نوامبر 2009

_در ایران نیز از ابتدای ماه اکتبر 2009 تاکنون

رفتار ویروس Mslsrv32

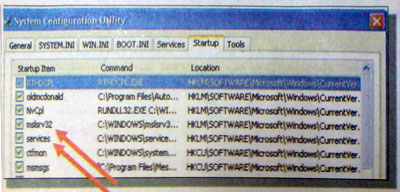

این تروجان جزئیات دفترچه تلفن و آدرس ایمیلها را میخواند و همچنین با اضافه

کردن مقادیری به رجیستری ویندوز٬ سعی در اجرای خودکار پردازشهایش در Startup

سیستم دارد. شکلهای زیر٬ موید عملکرد این ویروس٬ در بخشهای مختلف یک سیستم

آلوده میباشند:

هم چنین ویروس مذکور مانع بازجویی و بازپرسی سیستم آلوده توسط محصولات امنیتی میشود٬ سیاستهای زمان اجرای سیستم را به قابلیتهای محدود سیستم تغییر میدهد٬ تنظیمات فایروال ویندوز را به طور اتوماتیک تعییر میدهد تا به خودش یا برنامههای دیگر برای ارتباط اینترنتی اجازه دهد. ضمن اینکه این تروجان به طرز زیرکانه و موذیانهای این کار را با غیرفعال کردن فایروال ویندوز ( Off کردن ) و Disable کردن قابلیت تغییر آن به حالت فعال (On) انجام میدهد.

این مسئله حتی با رفع این مشکل نیز باقی میماند. همانند بر جا ماندن آثار سوختگی و لک ناشی از سوختگی پوست بدن انسان که پس از خوب شدن و ترمیم٬ باز هم در مواقعی آثار آن باقیست. هم چنین باعث اجرای یک پردازش خاص و تزریق کد به پردازشی دیگر میشود و نیز بعضی از پردازشها را از روی دیسک حذف و بعضی را نیز ایجاد میکند. این تروجان میتواند با ارتباط برقرار کردن با دیگر کامپیوترها از طریق پروتکلهای TCP/IP آنها را نیز آلوده کند ( از طریق پورت 445 که راهحل آن نیز در ادامه ارائه خواهد شد).

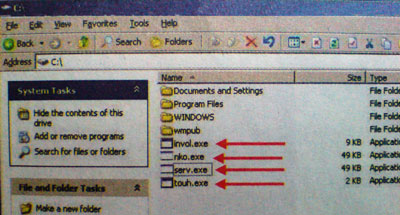

در عین حال ویروس Mslsrv32 ٬ با استفاده از عملیات سطح پایین٬ خودش را از کاربر و پردازشهای امنیتی سیستم مخفی نگه میدارد٬ همچنین خوش را در چندین مکان روی سیستم کپی میکند( دایرکتوری ویندوز) و نیز در فایلهایی با پسوند exe. در درایو نصب ویندوز (معمولاً C ) کپی میکند.

همچنین این تروجان پردازش خود را

بستهبندی و رمزنگاری میکند و با استفاده از تکنیکهای خاص٬ حضور و بازجویی و

عزل خود از طرف ضدویروسها را به طرز ماهرانهای مخفی نگه میدارد.

راهحلها برای

مقابله با Mslsrv32

1)آنتی ویروس خود را همیشه به روز نگه دارید و حتی المقدور از نسخه Internet

Security که شامل Antispyware و Antirootkit و گزینههای دیگر هست استفاده کنید

و یا از یک AntiSpyware جداگانه و بروز استفاده کنید.

2)فایروال ویندوز را فعال (On) کنید. چنانچه قصد دسترسی به اطلاعات به اشتراک

گذاشته شده را دارید٬ از برنامههای کمکی مثل File Transfer موجود در برنامه

تحت شبکه Net support استفاده کنید.

3)در شبکههای محلی دارای

Active

Directory

هنگام مواجه شدن کاربران با عدم Login شدن٬ این

مراحل را در سرور طی کنید:

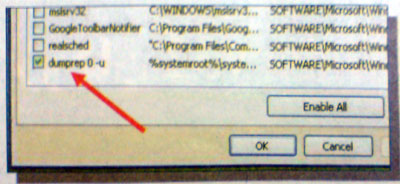

Start>Run>Msconfig>Startup

در این قسمت تیک مربوط به گزینههای زیر را برداشته و Apply و سپس Close و در

نهایت سیستم را مجدداً راهاندازی کنید.

Mslsrv32 – Services – Msvddr32 – Dumprep 0 -u

4)چنانچه با برنامه Net support برای دسترسی به فایل و اطلاعات موجود در

کامپیوتر کاربران نتوانستید به کلاینتها متصل شوید٬ علاوه بر

امتحان راهحلهای معمول برای چنین مواقعی٬ از

مرحله 3 این بخش استفاده کنید. لازم به یادآوری است برای اتصال به اطلاعات

کاربران اکتیو دایرکتوری٬ مراحل زیر مدنظر است:

My Network Places - Entire Network – (Domain Name) – (Computer Name)

5)با استفاده از برنامه کاربردی Windows Worms Doors Cleaner قابل دانلود از

Google ( با جستجو در گوگل به سادگی قابل یافتن و دانلود است)٬ پورت 445

کامپیوتر خود را ببندید.)

6)اگر از

Windows XP Service Pack 2 به بالا استفاده میکنید٬ از بسته امنیتی زیر قابل

دانلود از سایت مایکروسافت

برای ترمیم این نقطه ضعف استفاده کنید.

Windows XP-KB894391-X86-ENU-exe

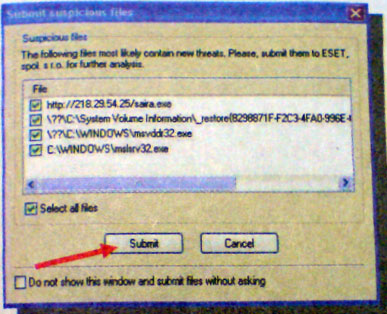

7)هرگز در مورد Submit کردن ویروسها و آنالیز آن توسط شرکتهای ضدویروس٬

سهلانگاری نکنید. شما با Submit کردن به روند شناسایی یک ویروس و ارائه هرچه

زودتر راهحل آن کمک خواهید کرد. این به نفع شما و جامعه کاربران است.

در پایان قابل ذکر است نرمافزارهای آنتی ویروس٬ پس از حدود چند روز از ظهور این ویروس٬ توانستند آن را شناسایی و از روی کامپیوتر حذف کنند. اما باید دانست که اکثر کاربران از update آنتی ویروس خود غافل و یا بدلیل سرعت پایین اینترنت در ایران از آن صرفنظر میکنند. بنابراین در شبکههای داخلی شامل اکتیو دایرکتوری و یا در مراکزی همچون دفاتر خدمات پستی و ارتباطی و پستبانکها (که معمولاً یک کامپیوتر به اینترنت متصل و بقیه فقط شبکه داخلی هستند)٬ با دنبال کردن مراحل فوق میتوان کامپیوترهایی کاربران را از شر این تروجان در امان نگه داشت.

تهیه کننده: محسن خانپور

منبع: ماهنامه دانش و کامپیوتر- شماره 93